Was bedeuten die Forderungen der DSGVO?

Ab dem 25. Mai 2018 gilt in allen 28 EU-Mitgliedsstaaten die neue EU-Datenschutzgrundverordnung (DSGVO). Da in der EU bisher verschiedene Datenschutzgesetze und somit unterschiedliche Standards gelten, soll das Datenschutzrecht mit Hilfe der DSGVO EU-weit weitestgehend vereinheitlicht werden.

Viele der aktuellen Vorschriften des Bundesdatenschutzgesetzes (BDSG) verlieren dann ihre Wirkung bzw. werden durch neue Vorschriften ersetzt. Mit Inkrafttreten der DSGVO gehen also tiefgreifende Änderungen einher – nicht nur für Unternehmen, sondern auch für Behörden und Privatpersonen.

Insgesamt umfasst die DSGVO 99 Artikel in elf Kapiteln, in denen unter anderem allgemeine Bestimmungen und Grundsätze, die Rechte der Betroffenen, die Sicherheit personenbezogener Daten sowie Pflichten und Sanktionen geregelt sind.

Die vier wichtigsten Forderungen der DSGVO

Mit der DSGVO werden auch die vier folgenden Prinzipien bzw. Forderungen eingeführt, die bereits seit einigen Monaten als Buzzwords durch die Datenschutzszene geistern:

- Stand der Technik: Die Maßnahmen müssen dem Stand der Technik entsprechen

- Privacy by Design: Datenschutz durch datenschutzfreundliche Technikgestaltung

- Privacy by Default: Datenschutz durch datenschutzfreundliche Voreinstellungen

- Rechenschaftspflicht: Der Verantwortliche muss die Einhaltung der Datenschutzprinzipien nachweisen können

Doch was hat es mit diesen Prinzipien auf sich? Was bedeuten die einzelnen Punkte, und was ist der Unterschied zwischen Privacy by Design und Privacy by Default? Diese Fragen beantworten wir in der folgenden DSGVO Zusammenfassung.

Stand der Technik

In der DSGVO wird der Stand der Technik grundsätzlich bei allen Maßnahmen gefordert, die der Sicherheit bei der Verarbeitung von Daten dienen sollen (siehe Artikel 32). Damit ist gemeint, dass bei der Wahl geeigneter Maßnahmen die dynamische Entwicklung der Technik berücksichtigt werden muss. So soll ein dem Risiko angemessenes Schutzniveau gewährleistet werden.

Die Forderung nach technischen und organisatorischen Maßnahmen, die dem „Stand der Technik“ entsprechen, ist keine Neuerung der DSGVO. Bereits im Bundesdatenschutzgesetz (BDSG) findet sich diese Forderung im Zusammenhang mit Verschlüsselungsverfahren.

Allerdings sorgt diese Forderung bei Unternehmen für einiges Kopfzerbrechen; das zeigt auch eine Studie zur DSGVO, deren Ergebnisse Mitte 2017 unter IT-Entscheidern erhoben wurden. Demnach wird in Deutschland die Formulierung „Stand der Technik“ sehr unterschiedlich interpretiert. Denn bisher hat der Gesetzgeber nirgends klar definiert, was eigentlich als „Stand der Technik“ gilt.

Cloud-Experte und Uniscon-CTO Dr. Hubert Jäger versteht, warum die DSGVO bei IT-Entscheidern für Kopfzerbrechen sorgt.

„Anders als beispielsweise im Patentrecht ist der „Stand der Technik“ im Datenschutz nicht mit dem fortschrittlichsten „Stand der Wissenschaft und Technik“ identisch, insgesamt aber fortschrittlicher zu bewerten als die so genannten „Anerkannten Regeln der Technik““, erklärt Cloud-Security-Experte und Uniscon-CTO Dr. Hubert Jäger. „Die gewählte Lösung muss also, um den Anforderungen der DSGVO zu genügen, nicht nur den allgemein anerkannten und in der Praxis bewährten Sicherheitsregeln entsprechen, sondern muss darüber hinaus das Sicherheitsniveau fortschrittlicher Verfahren einhalten, die in der Praxis erfolgreich erprobt wurden und von führenden Fachleuten anerkannt sind.“

Um sich einen Überblick zu verschaffen, was aktuell als Stand der Technik anzusehen ist, können Unternehmen die Empfehlungen und Richtlinien des BSI (Bundesamt für Sicherheit in der Informationstechnik) und von ENISA (European Union Agency for Network and Information Security) nutzen. Auch Branchenverbände wie TeleTrusT bieten hier Unterstützung an

Privacy by Design

Die technischen und organisatorischen Maßnahmen zum Schutz personenbezogener Daten müssen nicht nur dem Stand der Technik entsprechen; vielmehr sollen Datenschutz und Privatsphäre schon bei der Entwicklung neuer Technologien berücksichtigt werden.

Denn neue Technologien bergen häufig versteckte Schwachstellen, die sich im Nachhinein nur schwer beseitigen lassen, wenn das Grundkonzept erst einmal feststeht. Daher ist es sinnvoller, etwaige Datenschutzprobleme schon bei der Entwicklung neuer Technologien zu identifizieren und den Datenschutz von vornherein in die Konzeption einzubeziehen. Dieser Ansatz wird auch als „Privacy by Design“ bezeichnet und wurde bereits 2010 von der internationalen Konferenz für Datenschutz als globaler Standard festgelegt.

Auch die DSGVO fordert dieses Prinzip in Artikel 25 unter dem Begriff „Datenschutz durch Technikgestaltung“. Demnach sind Lösungen so auszuwählen dass sie „dafür ausgelegt sind, die Datenschutzgrundsätze (…) wirksam umzusetzen und die notwendigen Garantien in die Verarbeitung aufzunehmen, um den Anforderungen dieser Verordnung zu genügen und die Rechte der betroffenen Personen zu schützen.“

Privacy by Default

Neben „Datenschutz durch Technikgestaltung“ fordert die DSGVO in Artikel 25 auch „Datenschutz durch datenschutzfreundliche Voreinstellungen“ (Privacy by Default). Das bedeutet, dass die Werkeinstellungen datenverarbeitender Technologien datenschutzfreundlich auszugestalten sind.

Hintergrund ist das sogenannte „Privacy Paradox“, wonach sich Nutzer zwar grundsätzlich Gedanken um den Schutz ihrer Privatsphäre machen, aber nicht entsprechend handeln.

So sollen vor allem diejenigen Nutzer geschützt werden, die weniger technikaffin und somit nicht imstande sind, die datenschutzrechtlichen Einstellungen ihren Wünschen entsprechend anzupassen.

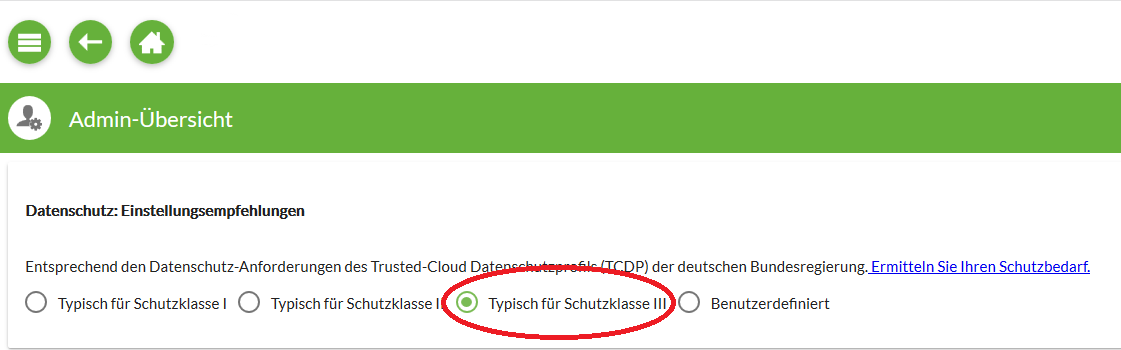

Privacy by Default: In Cloud-Diensten wie Uniscons iDGARD entsprechen die Datenschutzeinstellungen bereits ab Werk der höchsten Schutzklasse nach dem Trusted-Cloud-Datenschutzprofil.

Rechenschaftspflicht

Die DSGVO umfasst nicht nur die eben genannten Forderungen, sondern auch die Pflicht zum Nachweis, dass eine Technologie den inhaltlichen Anforderungen entspricht (siehe Artikel 5). Hier heißt es: „Der Verantwortliche ist für die Einhaltung (der dargestellten Datenschutzgrundsätze, Anm. d. Red.) verantwortlich und muss (deren) Einhaltung nachweisen können.“

Darüber hinaus darf der Verantwortliche nur mit Vertragspartnern zusammenarbeiten, die ebenfalls nachweisen können, dass sie personenbezogene Daten durch geeignete technische und organisatorische Maßnahmen schützen.

Bei Nichtbeachtung der Forderungen der DSGVO drohen spürbare Sanktionen: Mängel in der Datensicherheit zum Beispiel können mit Bußgeldern von bis zu zehn Millionen Euro oder bis zu zwei Prozent des weltweit erzielten Jahresumsatzes betragen, je nachdem, welcher Betrag höher ist. Und auch der fehlende Nachweis über die Einhaltung der DSGVO kann bereits bußgeldbewährt sein.

Das hat zur Folge, dass Auslegungshilfen zum Datenschutzrecht sowie Auditierungen und Zertifizierungen zunehmend an Bedeutung gewinnen: „Geeignete Zertifizierungsverfahren, beispielsweise nach AUDITOR (European Cloud Service Data Protection Certification) oder dem TCDP (Trusted Cloud Datenschutzprofil), können herangezogen werden, um nachzuweisen, dass die datenschutzrechtlichen Pflichten vom Verantwortlichen bzw. seinen Auftragsverarbeitern eingehalten werden“, sagt Jäger.

Sind Sie an weiteren Artikeln und Beiträgen rund um die Themen Datenschutz und Datensicherheit interessiert?

Dann melden Sie sich jetzt kostenlos und unverbindlich zu unserem privacyblog-Newsletter an! Wir informieren Sie per Mail über neue Blogbeiträge. Hier geht es zur Anmeldung.

Leser dieses Artikels interessieren sich auch für folgende Inhalte:

White Paper: Datenschutzzertifizierung von Cloud-Diensten

Privacyblog: Was soll ein sicherer Cloud-Dienst haben? TCDP oder C5